Avantages et inconvénients de l’utilisation d’un VPN

Le principal avantage de l’utilisation d’un VPN est qu’il fournit le niveau de sécurité réseau nécessaire lors de l’accès à distance à des systèmes d’information via un réseau public. Lorsque les équipements réseau ne peuvent pas garantir la confidentialité de la transmission des données, un VPN vous permet de crypter le trafic au sein d’un canal sécurisé.

Un autre avantage est le coût de la solution : alors que la mise en place d’un réseau privé entre des bureaux distants peut coûter des centaines de milliers de roubles, le prix d’utilisation d’une solution VPN est nul, ce qui est particulièrement intéressant pour connecter au réseau d’entreprise des employés individuels travaillant « sur le terrain ».

L’un des inconvénients est la performance limitée des solutions VPN : elle est affectée par la vitesse d’accès à Internet, les types de protocoles utilisés par le fournisseur d’accès Internet et la méthode de cryptage. D’autres facteurs peuvent également affecter les performances.

Protocoles VPN

Il existe plusieurs protocoles permettant un accès dédié sécurisé et le chiffrement des données d’entreprise transmises :

- IP security (IPsec)

- Secure Sockets Layer (SSL) and Transport Layer Security (TLS)

- Point-To-Point Tunneling Protocol (PPTP)

- Layer 2 Tunneling Protocol (L2TP)

- OpenVPN

Les types de connexions les plus couramment utilisés comprennent l’accès à distance des utilisateurs au réseau d’entreprise (VPN à accès distant) et les connexions point à point entre deux sites (VPN site à site). Examinons-les de plus près.

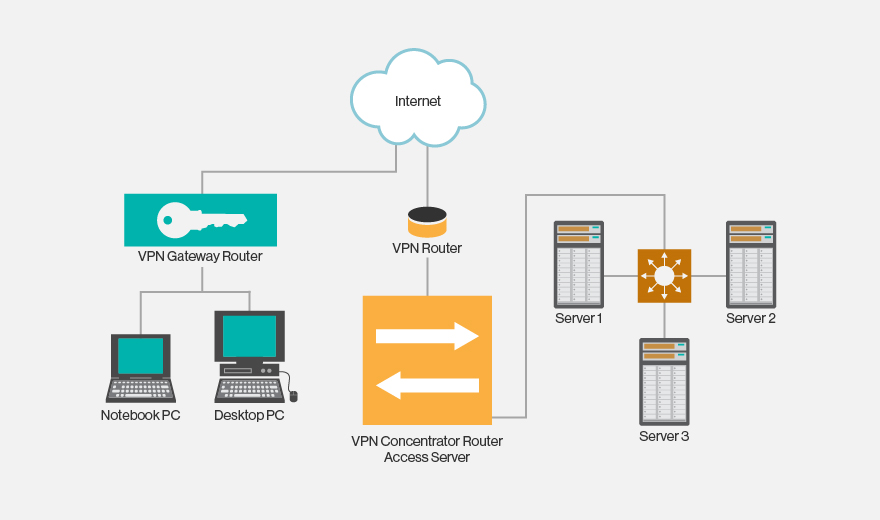

Accès VPN à distance

Cette technologie est utilisée pour fournir aux employés de l’entreprise un accès sécurisé au réseau de l’entreprise et à ses ressources via l’Internet public. Cela est particulièrement pertinent lorsque l’on utilise un point d’accès Wi-Fi public ou d’autres méthodes de connexion non sécurisées pour se connecter à Internet. L’application client VPN sur un ordinateur distant ou un appareil mobile se connecte à la passerelle VPN de l’entreprise, où l’authentification et l’autorisation des utilisateurs ont lieu.

Les protocoles IPsec ou SSL sont les plus couramment utilisés pour protéger l’accès à distance, bien que le protocole SSL soit davantage axé sur la fourniture d’une connexion sécurisée à une seule application (telle que SharePoint ou la messagerie électronique) plutôt qu’à l’ensemble du réseau interne. Les connexions de couche 2 sont également possibles à l’aide de protocoles de tunneling tels que PPTP et L2TP sur une connexion IPsec.

Schéma d’accès à distance VPN

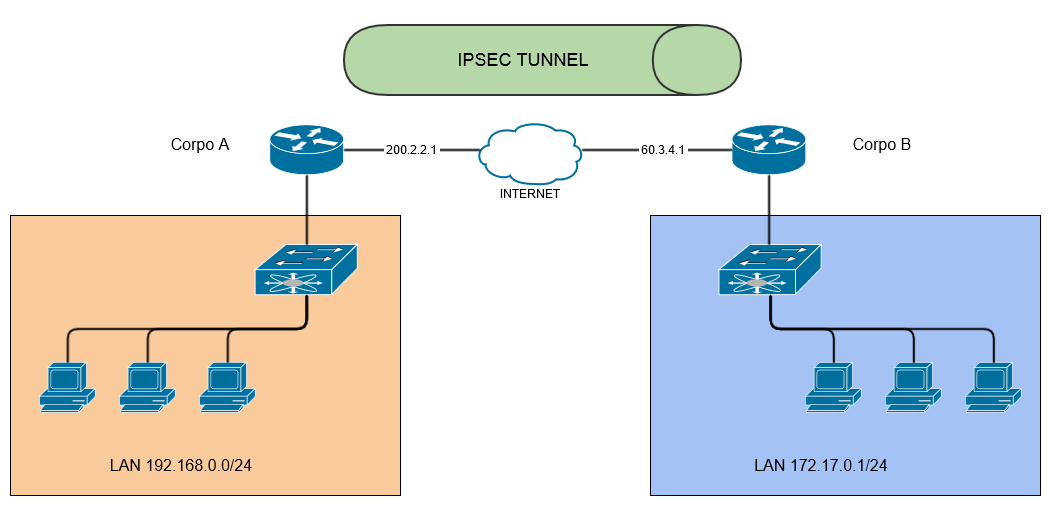

Connexion VPN point à point

Une connexion point à point est utilisée pour connecter l’ensemble d’un réseau local situé à un endroit donné à un réseau local situé à un autre endroit. Un scénario typique consiste à connecter des succursales distantes au siège social ou au centre de données d’une entreprise. Cela ne nécessite pas l’installation de clients VPN sur les appareils des utilisateurs, car la connexion est gérée par une passerelle VPN et le transfert de données entre les appareils situés sur des réseaux différents est transparent.

La méthode la plus courante pour protéger les connexions point à point est IPsec (via Internet), mais l’option cloud MPLS de l’opérateur, sans utilisation de réseaux publics, est également largement utilisée. Dans ce dernier cas, des connexions de couche 3 (MPLS IP VPN) ou de couche 2 (Virtual Private LAN Service – VPLS) sont disponibles.

Il existe plusieurs autres scénarios d’utilisation des connexions VPN :

- entre deux appareils distincts, tels que des serveurs, dans deux centres de données distants, lorsque les exigences de sécurité d’un réseau d’entreprise standard sont insuffisantes ;

- connexion aux ressources de l’infrastructure cloud (infrastructure en tant que service) ;

- placement d’une passerelle VPN dans le cloud et fourniture d’un accès par un fournisseur de cloud.

Schéma de connexion VPN point à point

Vérification de la sécurité de votre connexion VPN

Quel que soit le type de VPN que vous utilisez, vous devez effectuer vos propres vérifications afin de garantir un niveau de sécurité élevé. En suivant quelques étapes simples, vous pouvez protéger votre réseau contre tout accès non autorisé.

Reconnaissance

Déterminez le type de VPN que vous utilisez et le port sur lequel le service VPN écoute les connexions. Pour ce faire, vous pouvez utiliser n’importe quel outil d’analyse de ports, tel que Nmap. Selon le type de VPN, il peut s’agir du port UDP 500 (IPSec), du port TCP 1723, du port TCP 443 (SSL VPN), du port UDP 1194 (OpenVPN) ou de tout autre port non standard.

Utilisation

Une fois que vous avez identifié le port VPN, vous devez le scanner pour déterminer le fabricant et la version du service VPN. Pour ce faire, utilisez l’outil ike-scan. Une fois que vous disposez des informations requises, recherchez sur Internet, sur le site Web du fabricant et dans le catalogue CVE les vulnérabilités de ce service qui peuvent être exploitées à l’aide d’exploits existants ou en créant de nouveaux.

Authentification

Un service VPN qui écoute les connexions entrantes doit vérifier correctement les informations d’identification fournies par le client. Il ne suffit pas de vérifier simplement le nom d’utilisateur et le mot de passe ; des certificats de sécurité doivent être utilisés pour augmenter la fiabilité. Il est également nécessaire d’utiliser une politique de mot de passe compétente (complexité, périodes de stockage, génération automatique, etc.), qui, associée au certificat, permettra d’empêcher les attaques et le piratage des mots de passe.

En résumé

Une connexion VPN est un outil important pour organiser les réseaux d’entreprise, mais il est important de garder à l’esprit qu’elle doit être prise en charge par un opérateur de télécommunications ou un fournisseur d’accès Internet. Beaucoup d’entre eux fournissent un accès à l’aide de la traduction d’adresses NAT, et la plupart des appareils prennent en charge le tunneling GRE (Generic Routing Encapsulation). Pour créer des réseaux VPN, on utilise des protocoles PPTP, qui nécessitent un équipement NAT prenant en charge l’ALG (Application-level gateway).

Si vous avez des questions sur la sécurité réseau et la gestion du trafic, veuillez contacter les spécialistes de VAS Experts, développeur et fournisseur du système d’analyse du trafic Stingray Service Gateway.

Si vous avez des questions sur la sécurité réseau et la gestion du trafic, veuillez contacter les spécialistes de VAS Experts, développeur et fournisseur du système d’analyse du trafic Stingray Service Gateway.