Embora não haja problemas com redes locais (LANs) devido à sua alta largura de banda, a largura de banda limitada dos canais de acesso à Internet (WANs) requer um ajuste fino.

Classificação e marcação

A prestação de serviços de acesso à Internet é orientada para o usuário, e o mais importante é a percepção do usuário sobre a qualidade do serviço: a Internet não deve “ficar lenta”, os aplicativos devem responder rapidamente aos comandos, os arquivos devem ser baixados rapidamente e as chamadas de voz não devem apresentar falhas, caso contrário, o usuário começará a procurar outro provedor de serviços. O gerenciamento do tráfego do canal de acesso à Internet, as configurações de restrição e as prioridades devem atender aos requisitos do usuário. As informações sobre protocolos e aplicativos também permitem que o administrador implemente políticas de segurança para proteger os usuários da rede.

A classificação do tráfego é o primeiro passo para identificar os vários aplicativos e protocolos transmitidos pela rede. O segundo passo é gerenciar, otimizar e priorizar esse tráfego. Após a classificação, todos os pacotes são marcados de acordo com sua pertença a um protocolo ou aplicativo específico, o que permite que os dispositivos de rede apliquem políticas de serviço (QoS) com base nessas etiquetas e sinalizadores.

Conceitos-chave: classificação – identificação de aplicativos ou protocolos; marcação – o processo de etiquetar pacotes para a aplicação de políticas de serviço em equipamentos.

Existem dois métodos principais de classificação de tráfego:

- Classificação baseada na carga útil. Baseia-se em campos de blocos de dados, como portas da camada 4 da OSI (remetente e destinatário ou ambos). Esse método é o mais comum, mas não funciona com tráfego criptografado e tunelado.

- Classificação baseada em estatísticas. Baseia-se na análise do comportamento do tráfego (tempo entre pacotes, tempo de sessão, etc.).

Uma abordagem universal para a classificação do tráfego é baseada nas informações do cabeçalho do pacote IP — geralmente o endereço IP (Camada 3), endereço MAC (Camada 2) e protocolo usado. Essa abordagem tem recursos limitados, uma vez que as informações são obtidas apenas do cabeçalho IP, assim como os métodos da Camada 4 são limitados — afinal, nem todos os aplicativos usam portas padrão.

Uma classificação mais sofisticada pode ser obtida por meio da inspeção profunda de pacotes (DPI). Esse método é o mais preciso e confiável, então vamos examiná-lo mais de perto.

Deep Packet Inspection

Os sistemas de inspeção profunda de pacotes permitem classificar aplicativos e protocolos que não podem ser identificados nas camadas 3 e 4, como URLs dentro de pacotes, conteúdo de mensagens instantâneas, tráfego de voz do Skype e pacotes p2p do BitTorrent.

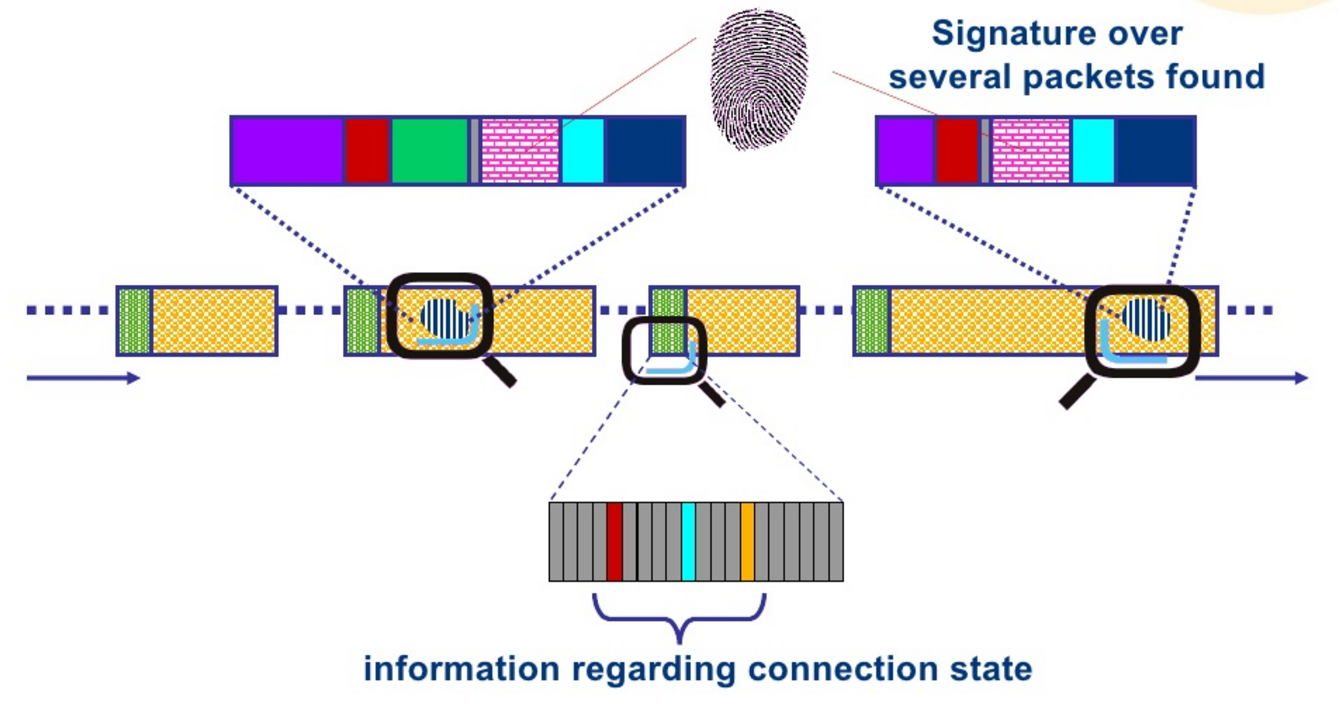

O principal mecanismo para identificar aplicativos em DPI é a análise de assinatura. Cada aplicativo tem suas próprias características exclusivas, que são inseridas em um banco de dados de assinaturas. A comparação de uma amostra do banco de dados com o tráfego analisado permite que o aplicativo ou protocolo seja identificado com precisão. No entanto, como novos aplicativos aparecem periodicamente, o banco de dados de assinaturas também deve ser atualizado para garantir alta precisão de identificação.

Existem vários métodos de análise de assinaturas:

- Análise de padrões (Pattern analysis)

- Análise numérica (Numerical analysis)

- Análise comportamental (Behavioral analysis)

- Análise heurística (Heuristic analysis)

- Análise de protocolo/estado (Protocol/state analysis)

Análise de padrões

Algumas aplicações contêm amostras específicas (bytes/caracteres/cadeias) no bloco de dados do pacote que podem ser utilizadas para identificação e classificação. Estas amostras podem estar localizadas em qualquer parte do bloco de dados; isso não afeta o processo de identificação. No entanto, como nem todos os pacotes contêm uma amostra da aplicação, este método nem sempre funciona.

Análise numérica

A análise numérica estuda as características quantitativas dos pacotes, como tamanho do bloco de dados, tempo de resposta do pacote e intervalo entre pacotes. Por exemplo, a versão antiga do Skype (anterior à versão 2.0) era adequada para esse tipo de análise porque a solicitação do cliente tinha 18 bytes e a resposta recebida tinha 11 bytes. Como a análise pode ser distribuída pelos pacotes de uma cadeia de lojas, a decisão de classificação pode demorar mais. A análise simultânea de vários pacotes leva bastante tempo, o que torna esse método menos ideal.

Análise comportamental e heurística

Este método é baseado no comportamento do tráfego gerado por um aplicativo em execução. Enquanto o aplicativo está em execução, ele gera tráfego dinâmico que também pode ser identificado e marcado. Por exemplo, o BitTorrent gera tráfego com uma sequência específica de pacotes que têm as mesmas características (porta de entrada e saída, tamanho do pacote, número de sessões abertas por unidade de tempo), que podem ser classificadas de acordo com um modelo comportamental (heurístico).

Análise de protocolo/status

Os protocolos de algumas aplicações são uma sequência de ações específicas. A análise dessas sequências permite identificar a aplicação com precisão suficiente. Por exemplo, uma solicitação GET de um cliente FTP deve ser seguida por uma resposta correspondente do servidor.

More and more applications on the Internet are starting to use traffic encryption mechanisms, which creates major problems for any classification method. The DPI system cannot look inside an encrypted packet to analyze its contents, so the main methods for identifying such traffic are behavioral and heuristic analysis, but even these cannot identify all applications. The latest mechanism, which uses both of these methods simultaneously, is called clustering, and only it allows encrypted traffic to be identified.

Cada vez mais aplicativos na Internet estão começando a usar mecanismos de criptografia de tráfego, o que cria grandes problemas para qualquer método de classificação. O sistema DPI não pode examinar o interior de um pacote criptografado para analisar seu conteúdo, portanto, os principais métodos para identificar esse tráfego são a análise comportamental e heurística, mas mesmo esses métodos não conseguem identificar todos os aplicativos. O mecanismo mais recente, que usa esses dois métodos simultaneamente, é chamado de clustering e é o único que permite identificar o tráfego criptografado.

A classificação de tráfego com a aplicação subsequente de políticas de qualidade de serviço é uma das tarefas mais importantes para qualquer operadora de telecomunicações. O uso de sistemas DPI modernos permite que essa tarefa seja realizada com máxima eficiência e produtividade.