Ventajas y desventajas del uso de una VPN

La principal ventaja de utilizar una VPN es que proporciona el nivel necesario de seguridad de red cuando se accede de forma remota a los sistemas de información a través de una red pública. Cuando los equipos de red no pueden garantizar la privacidad de la transmisión de datos, una VPN permite cifrar el tráfico dentro de un canal seguro.

Otra ventaja es el costo de la solución: mientras que instalar una red privada entre oficinas remotas puede costar cientos de miles de rublos, el precio de utilizar una solución VPN es cero, lo que resulta especialmente relevante para conectar a la red corporativa a empleados individuales que trabajan «sobre el terreno».

Una desventaja es el rendimiento limitado de las soluciones VPN: se ve afectado por la velocidad de acceso a Internet, los tipos de protocolos utilizados por el proveedor de Internet y el método de cifrado. Otros factores también pueden afectar al rendimiento.

Protocolos VPN

Existen varios protocolos para el acceso dedicado seguro y el cifrado de los datos corporativos transmitidos:

- IP security (IPsec)

- Secure Sockets Layer (SSL) and Transport Layer Security (TLS)

- Point-To-Point Tunneling Protocol (PPTP)

- Layer 2 Tunneling Protocol (L2TP)

- OpenVPN

Los tipos de conexiones más utilizados incluyen el acceso remoto de los usuarios a la red corporativa (VPN de acceso remoto) y las conexiones punto a punto entre dos sitios (VPN de sitio a sitio). Veámoslos más detenidamente.

Acceso VPN remoto

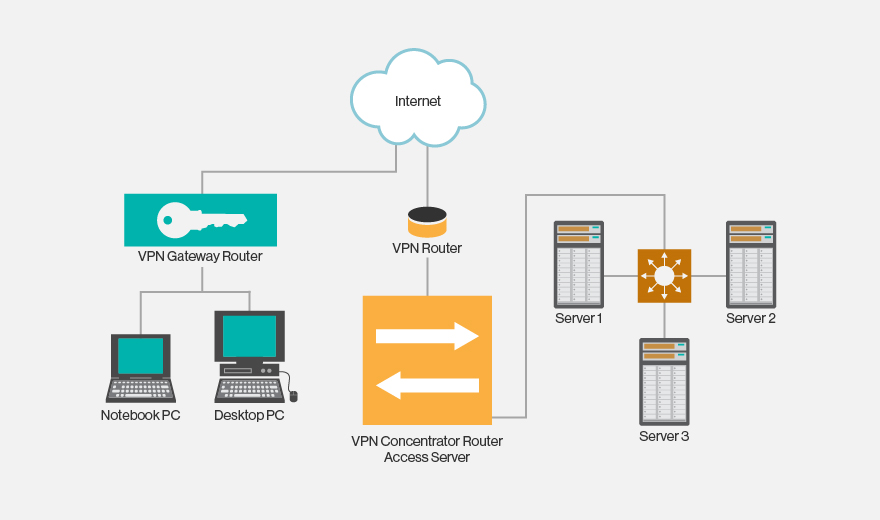

Esta tecnología se utiliza para proporcionar a los empleados de la empresa un acceso seguro a la red corporativa y a sus recursos a través de la Internet pública. Esto es especialmente relevante cuando se utiliza un punto de acceso Wi-Fi público u otros métodos de conexión inseguros para conectarse a Internet. La aplicación cliente VPN en una computadora remota o dispositivo móvil se conecta a la puerta de enlace VPN de la empresa, donde se lleva a cabo la autenticación y autorización del usuario.

Los protocolos IPsec o SSL son los más utilizados para proteger el acceso remoto, aunque SSL se centra más en proporcionar una conexión segura a una sola aplicación (como SharePoint o el correo electrónico) que a toda la red interna. Las conexiones de capa 2 también son posibles utilizando protocolos de túnel como PPTP y L2TP sobre una conexión IPsec.

Diagrama de acceso remoto VPN

Conexión VPN punto a punto

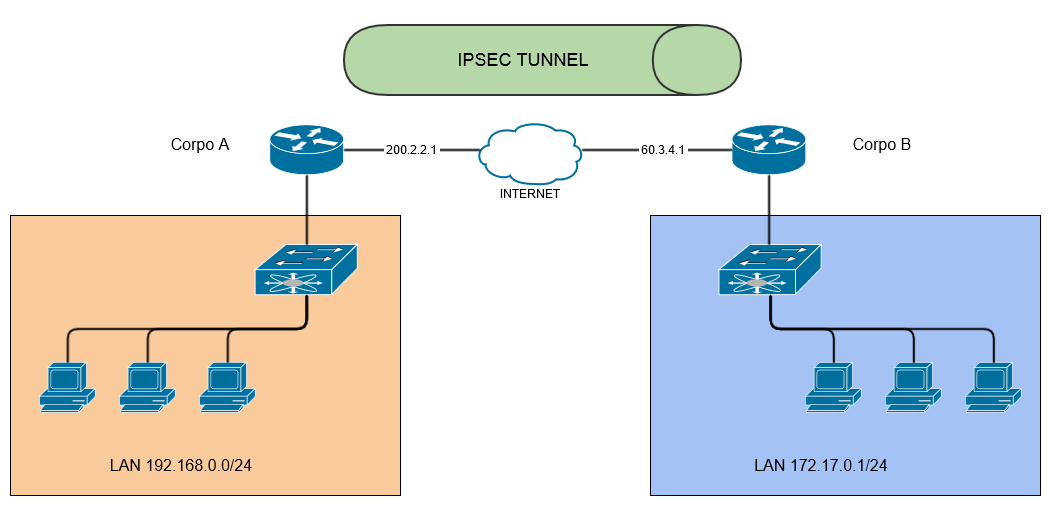

Una conexión punto a punto se utiliza para conectar toda una red local en una ubicación con una red local en otra. Un escenario típico es la conexión de sucursales remotas con la oficina central o el centro de datos de una empresa. Esto no requiere la instalación de clientes VPN en los dispositivos de los usuarios, ya que la conexión es gestionada por una puerta de enlace VPN y la transferencia de datos entre dispositivos de diferentes redes es transparente.

La forma más popular de proteger las conexiones punto a punto es IPsec (a través de Internet), pero también se utiliza ampliamente la opción de nube MPLS del operador, sin el uso de redes públicas. En este último caso, se dispone de conexiones de capa 3 (MPLS IP VPN) o capa 2 (servicio de LAN privada virtual, VPLS).

Existen otros escenarios para el uso de conexiones VPN:

- entre dos dispositivos separados, como servidores, en dos centros de datos remotos, cuando los requisitos de seguridad de una red corporativa estándar son insuficientes;

- conexión a recursos de infraestructura en la nube (infraestructura como servicio);

- colocación de una puerta de enlace VPN en la nube y provisión de acceso por parte de un proveedor de nube.

Diagrama de conexión VPN punto a punto

Comprobación de la seguridad de su conexión VPN

Independientemente del tipo de VPN que utilice, debe realizar sus propias comprobaciones para garantizar un alto nivel de seguridad. Siguiendo unos sencillos pasos, puede proteger su red contra accesos no autorizados.

Reconocimiento

Determine el tipo de VPN que está utilizando y el puerto en el que el servicio VPN está a la escucha de conexiones. Esto se puede hacer con cualquier herramienta de escaneo de puertos, como Nmap. Dependiendo del tipo de VPN, podría ser el puerto UDP 500 (IPSec), el puerto TCP 1723, el puerto TCP 443 (SSL VPN), el puerto UDP 1194 (OpenVPN) o cualquier otro puerto no estándar.

Uso

Una vez que haya identificado correctamente el puerto VPN, debe escanearlo para determinar el fabricante y la versión del servicio VPN. Para ello, utilice la herramienta ike-scan. Una vez que tenga la información necesaria, busque en Internet, en el sitio web del fabricante y en el catálogo CVE las vulnerabilidades de este servicio que puedan explotarse utilizando exploits existentes o creando otros nuevos.

Autenticación

Un servicio VPN que escucha las conexiones entrantes debe verificar correctamente las credenciales proporcionadas por el cliente. No basta con comprobar el nombre de usuario y la contraseña; se deben utilizar certificados de seguridad para aumentar la fiabilidad. También es necesario utilizar una política de contraseñas competente (complejidad, períodos de almacenamiento, generación automática, etc.), que, junto con el certificado, evitará ataques y el descifrado de contraseñas.

En resumen

Una conexión VPN es una herramienta importante para organizar redes corporativas, pero es importante recordar que debe estar respaldada por un operador de telecomunicaciones o un proveedor de servicios de Internet. Muchos de ellos proporcionan acceso mediante la traducción de direcciones NAT, y la mayoría de los dispositivos admiten túneles GRE (Generic Routing Encapsulation). Para crear redes VPN, se utilizan protocolos PPTP, que requieren equipos NAT compatibles con ALG (Application-level gateway).

Si tiene alguna pregunta sobre la seguridad de la red y la gestión del tráfico, póngase en contacto con los especialistas de VAS Experts, desarrollador y proveedor del sistema de análisis de tráfico Stingray Service Gateway.