Cientos de participantes muestran sus desarrollos y tecnologías, realizan coloridas presentaciones en pantallas, organizan seminarios y demuestran el funcionamiento de sus sistemas en tiempo real. Miles de visitantes los siguen, graban, filman, publican reseñas y fotos de nuevos productos en Internet y comparten sus impresiones en foros y redes sociales. Al mismo tiempo, continúan desempeñando sus funciones profesionales de forma remota, ya que los especialistas en TI siempre están trabajando.

La tarea de los organizadores de la conferencia es proporcionar un acceso a Internet estable y rápido tanto a los participantes como a los visitantes. Para ello, el operador de telecomunicaciones (proveedor de acceso público a Internet) puede contar con la ayuda de la tecnología DPI (inspección profunda de paquetes) y los dispositivos que la soportan.

DPI: control de Wi-Fi público

Cuando hay varios miles de dispositivos registrados en una red pública, ahorrar ancho de banda y controlar el uso del tráfico se vuelve extremadamente importante. Una plataforma de análisis profundo del tráfico tiene muchas funciones útiles, pero las siguientes son las más útiles para estas tareas:

- Filtrado y priorización del tráfico.

- Análisis de datos.

- Protección contra ataques DDoS.

- Traducción de direcciones de red.

Fuente de la imagen: www.internetphenomena.com

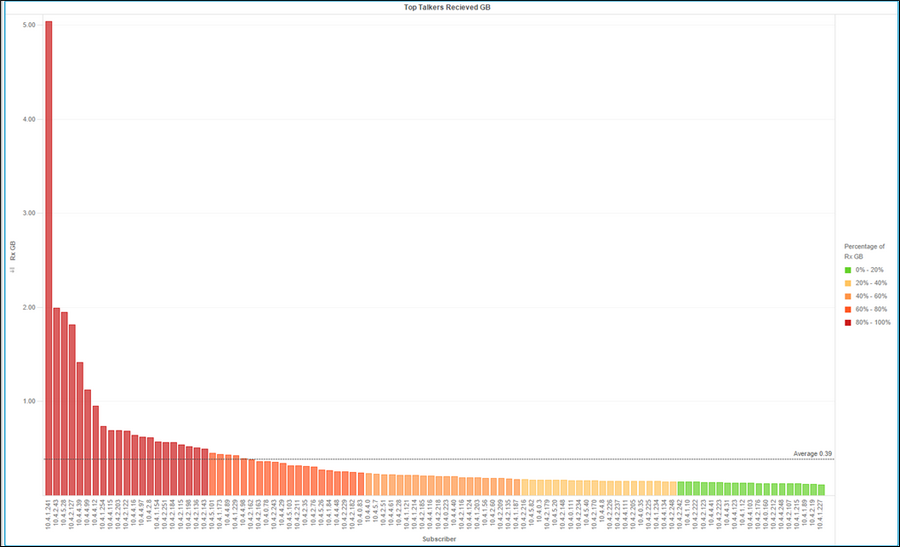

A pesar de que un dispositivo descargó más de 5 GB de datos durante la conferencia y varios otros descargaron alrededor de 2 GB, el consumo promedio de tráfico fue de 390 MB. Se trata de una cifra bastante pequeña, pero se logró mediante el uso de políticas especiales de optimización del tráfico con la plataforma DPI. A saber:

- limitar la velocidad de acceso a 3 MB/s para cada usuario;

- limitar la velocidad de acceso para el servicio Windows Update a 500 KB/s.

Uso de Wi-Fi

Si bien la primera regla es bastante sencilla —evitar que un solo usuario acapare el ancho de banda del operador y dividirlo equitativamente entre todos los usuarios—, la segunda regla es el resultado del módulo de clasificación y análisis. El análisis de las aplicaciones y los protocolos utilizados en la red permitió identificar los más «pesados», lo que, al limitarlos, aumentó la eficiencia del uso del tráfico.

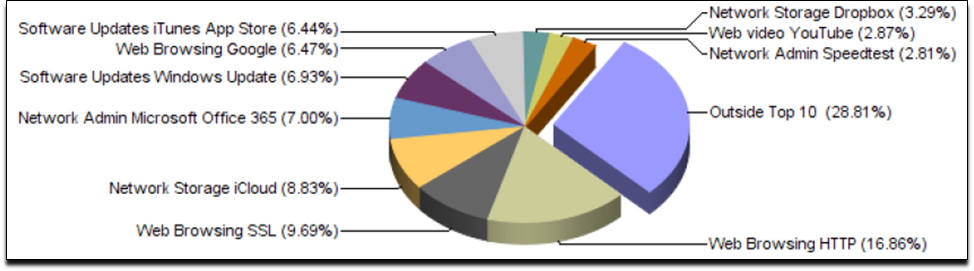

La navegación por páginas web a través de HTTP y el protocolo seguro SSL se encuentra, como era de esperar, entre los líderes en términos de consumo de tráfico, al igual que Office 365, muy popular para trabajar con documentos en línea. Los usuarios suelen utilizar Dropbox e iCloud para compartir archivos, lo que, por cierto, da cuenta de la popularidad de los dispositivos Apple.

El siguiente lugar en la clasificación lo ocupan los servicios de actualización (Windows Update e iTunes App Store). Están configurados para descargarse automáticamente cuando se conectan a una red Wi-Fi, lo que no es necesario para los asistentes a la conferencia y puede regularse mediante políticas de DPI.

Incluso con la política de limitación de velocidad en vigor, Windows Update ocupó una media de alrededor del 7 % del tráfico durante todo el evento.

Eliminación de restricciones

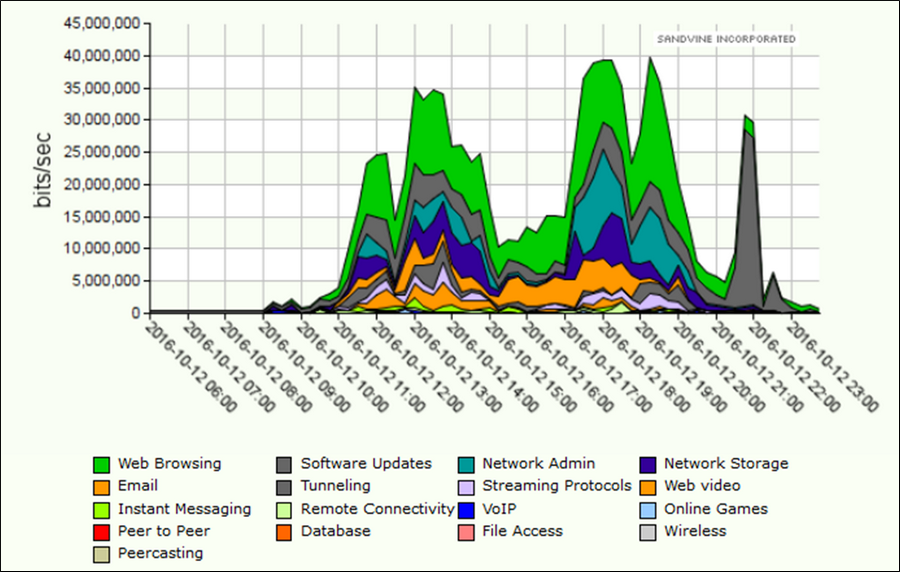

Para comprender mejor la importancia de las políticas de priorización del tráfico mediante el sistema DPI, bastó con desactivar la restricción de velocidad de descarga de actualizaciones al final del evento.

A lo largo del día, el ancho de banda se distribuyó de manera uniforme entre todas las aplicaciones, pero tan pronto como se desactivó la política «Windows Update 500 Kb/s» a las 9:00 p. m., este tipo de tráfico (en gris oscuro en el gráfico) comenzó inmediatamente a consumir casi todos los recursos de la red, lo que dificultó el uso de otros servicios.

Protección para usuarios de Wi-Fi

Es importante recordar que las redes Wi-Fi públicas, especialmente aquellas que son de acceso abierto y utilizan protocolos 802.11, son vulnerables a los ataques DoS, que pueden bloquear cualquier punto de acceso, interrumpir el funcionamiento de la red e interceptar los datos de cualquiera de sus usuarios. Esto no solo puede comprometer a los participantes y visitantes, sino también dañar la reputación de los organizadores.

El uso de las funciones de protección contra inundaciones TCP SYN y UDP fragmentadas del sistema DPI puede evitar que toda la red se caiga y proteger a sus usuarios.

El ejemplo descrito en el artículo muestra solo una de las formas en que se puede utilizar la plataforma DPI. Al incorporarla a su red, los operadores de telecomunicaciones obtienen muchas más ventajas. Los especialistas de la empresa que fabrica soluciones DPI están siempre dispuestos a compartir casos prácticos reales, ayudarle a elegir la configuración de hardware y software adecuada, implementarla y proporcionar asistencia continua.