Prós e contras do uso de uma VPN

A principal vantagem do uso de uma VPN é que ela fornece o nível necessário de segurança de rede ao acessar remotamente sistemas de informação por meio de uma rede pública. Quando o equipamento de rede não pode garantir a privacidade da transmissão de dados, uma VPN permite criptografar o tráfego dentro de um canal seguro.

Outra vantagem é o custo da solução: enquanto a instalação de uma rede privada entre escritórios remotos pode custar centenas de milhares de rublos, o preço para usar uma solução VPN começa em zero, o que é especialmente relevante para conectar funcionários individuais que trabalham “em campo” à rede corporativa.

Uma desvantagem é o desempenho limitado das soluções VPN: ele é afetado pela velocidade do acesso à Internet, pelos tipos de protocolos usados pelo provedor de Internet e pelo método de criptografia. Outros fatores também podem afetar o desempenho.

VPN Protocols

There are several protocols for secure dedicated access and encryption of transmitted corporate data:

- IP security (IPsec)

- Secure Sockets Layer (SSL) and Transport Layer Security (TLS)

- Point-To-Point Tunneling Protocol (PPTP)

- Layer 2 Tunneling Protocol (L2TP)

- OpenVPN

The most commonly used types of connections include remote user access to the corporate network (remote-access VPN) and point-to-point connections between two sites (site-to-site VPN). Let’s take a closer look at them.

Acesso VPN remoto

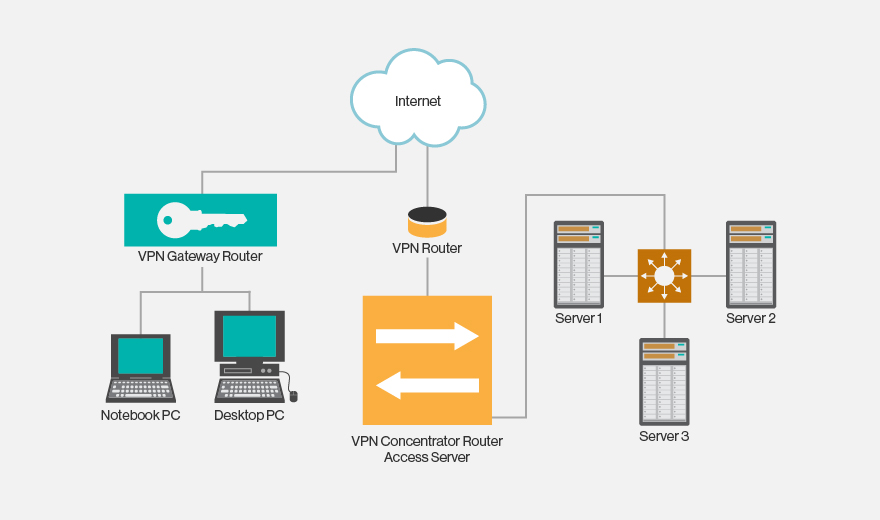

Essa tecnologia é usada para fornecer aos funcionários da empresa acesso seguro à rede corporativa e seus recursos por meio da Internet pública. Isso é especialmente relevante quando um ponto de acesso Wi-Fi público ou outros métodos de conexão inseguros são usados para se conectar à Internet. O aplicativo cliente VPN em um computador remoto ou dispositivo móvel se conecta ao gateway VPN da empresa, onde ocorre a autenticação e autorização do usuário.

Os protocolos IPsec ou SSL são os mais comumente usados para proteger o acesso remoto, embora o SSL seja mais focado em fornecer uma conexão segura a um único aplicativo (como SharePoint ou e-mail) do que a toda a rede interna. Conexões de camada 2 também são possíveis usando protocolos de tunelamento, como PPTP e L2TP, por meio de uma conexão IPsec.

Diagrama de acesso remoto VPN

Conexão VPN ponto a ponto

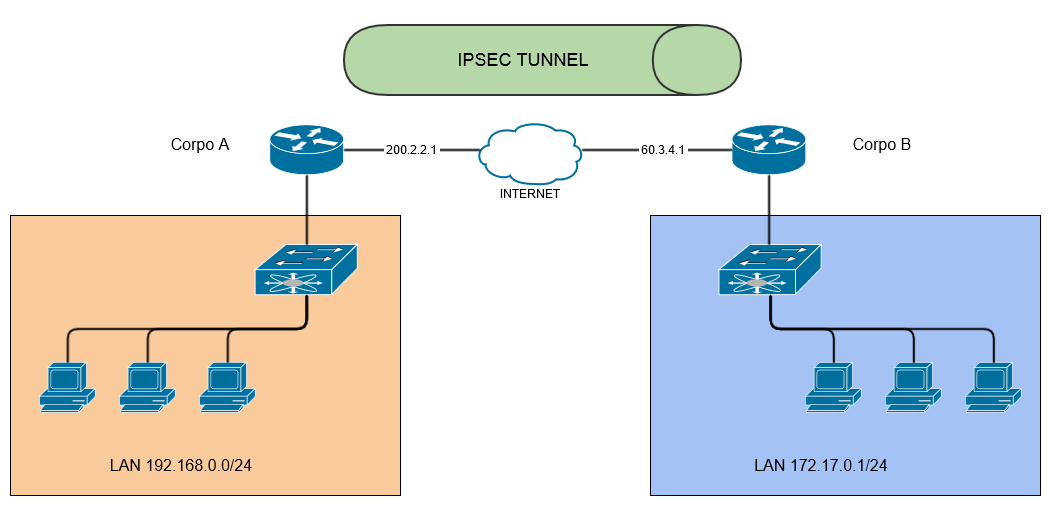

Uma conexão ponto a ponto é usada para conectar toda uma rede local em um local a uma rede local em outro. Um cenário típico é conectar filiais remotas ao escritório central ou data center de uma empresa. Isso não requer a instalação de clientes VPN nos dispositivos dos usuários, pois a conexão é gerenciada por um gateway VPN e a transferência de dados entre dispositivos em redes diferentes é transparente.

A maneira mais popular de proteger conexões ponto a ponto é o IPsec (via Internet), mas a opção de nuvem MPLS da operadora, sem o uso de redes públicas, também é amplamente utilizada. No último caso, conexões Layer3 (MPLS IP VPN) ou Layer2 (Virtual Private LAN Service – VPLS) ficam disponíveis.

Existem vários outros cenários para o uso de conexões VPN:

- entre dois dispositivos separados, como servidores, em dois data centers remotos, quando os requisitos de segurança de uma rede corporativa padrão são insuficientes;

- conexão com recursos de infraestrutura em nuvem (infraestrutura como serviço);

- colocação de um gateway VPN na nuvem e fornecimento de acesso por um provedor de nuvem.

Diagrama de conexão VPN ponto a ponto

Verificando a segurança da sua conexão VPN

Independentemente do tipo de VPN que você usa, é necessário realizar suas próprias verificações para garantir um alto nível de segurança. Seguindo algumas etapas simples, você pode proteger sua rede contra acessos não autorizados.

Reconhecimento

Determine o tipo de VPN que você está usando e a porta na qual o serviço VPN está escutando conexões. Isso pode ser feito com qualquer ferramenta de varredura de portas, como o Nmap. Dependendo do tipo de VPN, pode ser a porta UDP 500 (IPSec), a porta TCP 1723, a porta TCP 443 (SSL VPN), a porta UDP 1194 (OpenVPN) ou qualquer outra porta não padrão.

Uso

Depois de identificar com sucesso a porta VPN, você deve verificá-la para determinar o fabricante e a versão do serviço VPN. Para fazer isso, use a ferramenta ike-scan. Depois de obter as informações necessárias, pesquise na Internet, no site do fabricante e no catálogo CVE por vulnerabilidades neste serviço que possam ser exploradas usando exploits existentes ou criando novos.

Autenticação

Um serviço VPN que escuta conexões de entrada deve verificar corretamente as credenciais fornecidas pelo cliente. Não basta simplesmente verificar o login e a senha; certificados de segurança devem ser usados para aumentar a confiabilidade. Também é necessário usar uma política de senha competente (complexidade, períodos de armazenamento, geração automática etc.), que, juntamente com o certificado, impedirá ataques e quebra de senhas.

Resumo

Uma conexão VPN é uma ferramenta importante para organizar redes corporativas, mas é importante lembrar que ela deve ser suportada por uma operadora de telecomunicações ou provedor de serviços de Internet. Muitos deles fornecem acesso usando tradução de endereços NAT, e a maioria dos dispositivos suporta tunelamento GRE (Generic Routing Encapsulation). Para criar redes VPN, são usados protocolos PPTP, que exigem que o equipamento NAT suporte ALG (Application-level gateway).

Se você tiver alguma dúvida sobre segurança de rede e gerenciamento de tráfego, entre em contato com os especialistas da VAS Experts, desenvolvedora e fornecedora do sistema de análise de tráfego Stingray Service Gateway.