Brute force é um método de ataque usado para quebrar senhas calculando todas as combinações possíveis. Quanto mais curta e simples for a senha, menos tempo e recursos serão necessários para selecioná-la. Esse método é frequentemente usado para criar botnets de dispositivos infectados.

Caso seja detectada atividade de brute force com a subsequente BotNet na rede, a operadora de telecomunicações corre o risco de ter o endereço IP bloqueado.

Detecção de um ataque de brute force

A plataforma Stingray gera o Full NetFlow no formato IPFIX, que é enviado para um módulo de Qualidade da Experiência especial. Os dados da experiência do usuário têm as seguintes métricas:

- Tempo de ida e volta (RTT)

- Indicadores do número de tentativas

- Número de sessões, dispositivos e agentes

- Endereços IP por assinante

- Distribuição de tráfego por aplicação e protocolos de transporte

- Distribuição de tráfego por números de sistemas autônomos (AS)

- Chumbo de cliques para cada assinante.

Sessões curtas e frequentes nos dão uma pista sobre uma tentativa de hackear o dispositivo. Exemplos de protocolos que podem ser hackeados: SSH, HTTP, HTTPS.

Ao habilitar o gatilho ssh-bruteforce no módulo QoE, o engenheiro de rede receberá notificações sobre tentativas de invasão e reagirá rapidamente. É possível escolher o tipo de notificação: por e-mail (para um ou mais endereços com um modelo personalizado) ou HTTP (o recurso é chamado pelo método GET ou POST).

Gatilhos e notificações

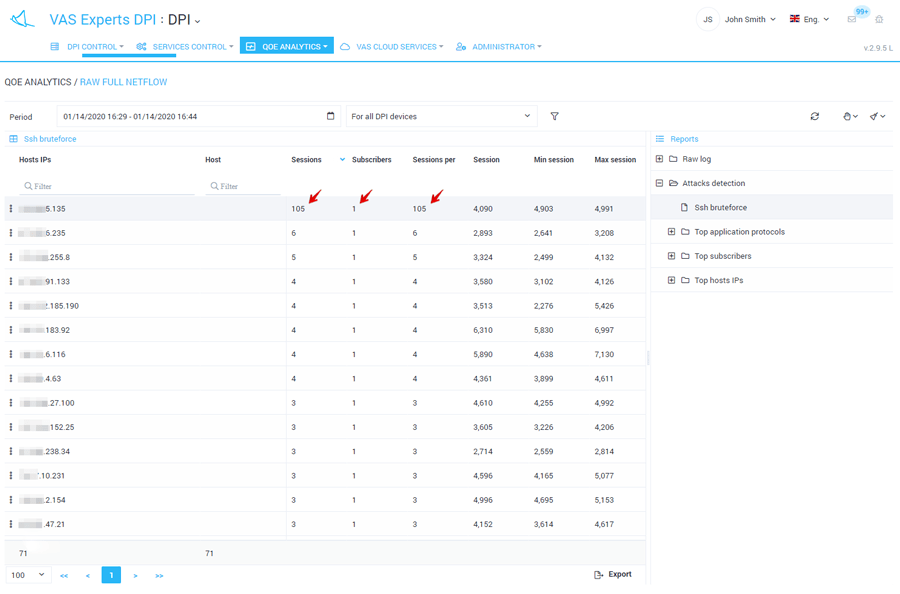

Os gatilhos processam estatísticas de tráfego e analisam os dados em segundo plano. No caso de força bruta, o relatório exibe uma lista TOP de hosts que foram acessados via protocolo SSH.

O relatório é gerado com base em três métricas principais:

- tempo de vida da sessão

- número de sessões por assinante por período

- protocolo da camada de aplicação

Quando o número de sessões por assinante é grande (mais de 100 por assinante por padrão) e a duração dessas sessões é curta, você pode suspeitar que alguém está tentando adivinhar uma senha: em outras palavras, um invasor faz um grande número de tentativas de autorização em um curto espaço de tempo.

É um gatilho do sistema e está disponível em ambas as licenças do módulo QoE: Lite e Standard.

Estudo de caso

Este exemplo mostra 105 sessões por 1 assinante.

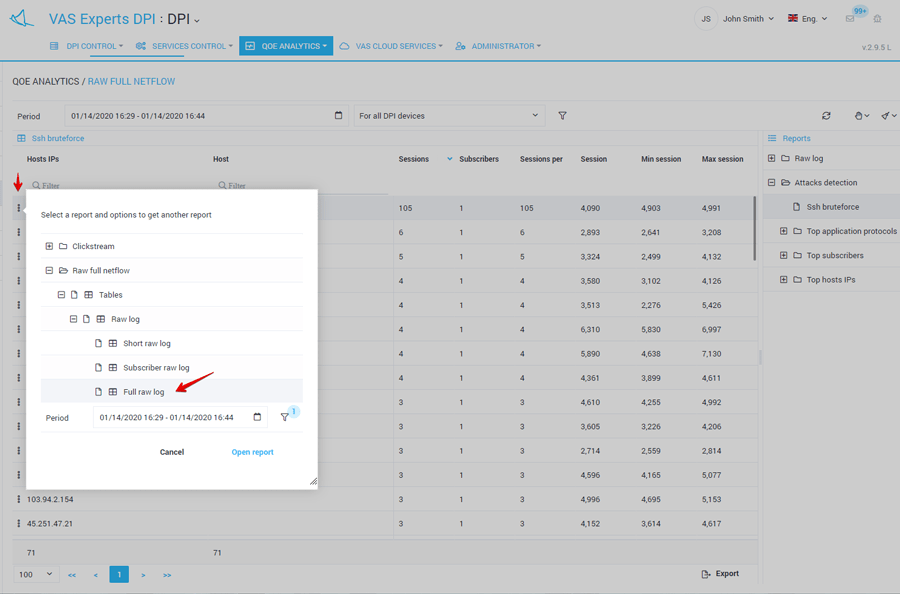

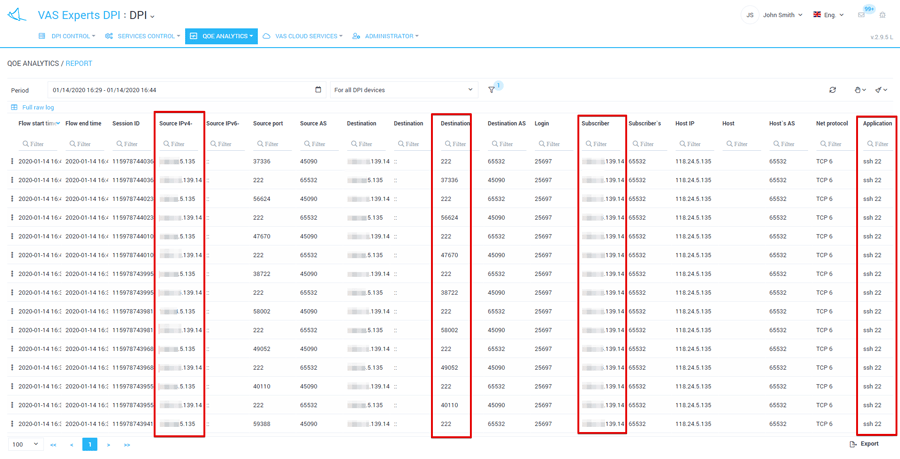

Com base no relatório de QoE, o sistema permite criar relatórios mais detalhados para visualizar as especificações no log bruto do Netflow. As informações estão disponíveis:

- por duração da sessão

- IP do assinante e do host

- portas e números de sistemas autônomos.

Neste relatório, observamos um certo host forçando a senha de um assinante.

O que você deve fazer quando um ataque de força bruta é detectado?

A primeira coisa que um provedor de internet pode fazer é entrar em contato com o assinante, notificá-lo e oferecer a possibilidade de tornar a senha mais complexa. O assinante também pode ser avisado exibindo um banner ou publicando informações na página inicial, na seção “Service Management Advertising”.

Em segundo lugar, habilitar a opção mini-firewall para um determinado assinante. Esta função do Stingray Service Gateway é necessária para garantir o uso seguro da internet e proteger a rede contra sobrecargas e softwares maliciosos. O mini-firewall integrado à plataforma resolve duas tarefas principais:

- prevenir invasões por meio de portas abertas que podem ser atacadas;

- bloquear atividades nocivas provenientes do assinante.

Quais senhas são quebradas com mais frequência?

Login e senha padrão são fornecidos na maioria dos sistemas criptografados, onde um usuário pode autorizar. O ideal é que cada usuário altere a senha padrão para a sua própria após entrar no sistema pela primeira vez; no entanto, muitos negligenciam essa regra de segurança simples ou definem combinações muito simples para facilitar a memorização. Assim, grupos inteiros de senhas vulneráveis são formados:

- Sequências simples (teclado-caminhadas): qwerty, qazwsx, 123456

- Frases e palavras que frequentemente vêm à mente ao criar uma senha: senha, admin, root, acesso

- Senhas que duplicam parcialmente os logins, por exemplo, com a adição de números: user123.

Estatísticos:

- De acordo com https://haveibeenpwned.com/, mais de 9 bilhões de contas foram desacreditadas até o momento;

- Mais de 555 milhões de entradas estão expostas no “dicionário de senhas”;

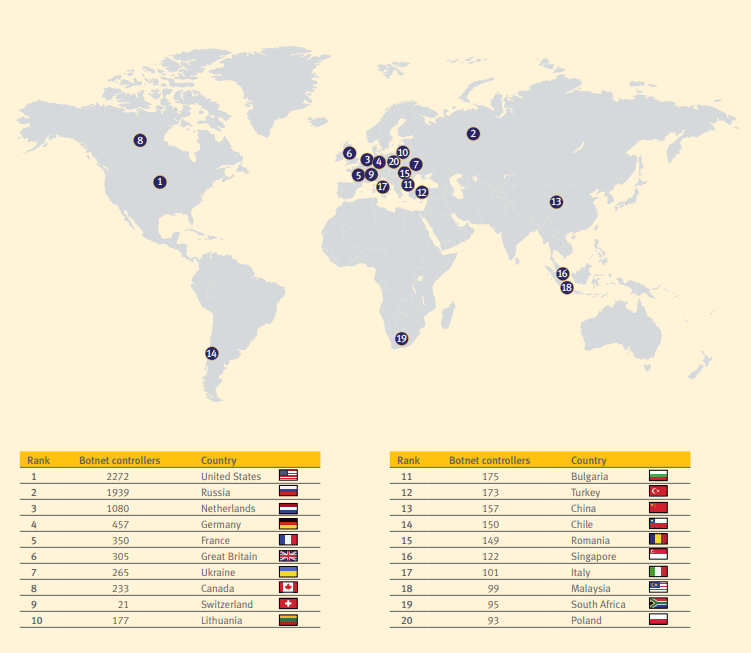

- O maior número de hosts de botnets (botnet C&C – comandos e controladores) está localizado nos EUA, seguido pela Rússia e Holanda.

Spamhaus Botnet Threat Report 2019

Para resumir

Normalmente, dispositivos infectados são usados para ataques DDoS, envio de spam, vírus, organização de mineração de criptomoedas, download de dados pessoais de usuários e chantagem cibernética. O alvo da Força Bruta pode ser usuários comuns da Internet, bem como empresas comerciais e estatais. Às vezes, senhas e outros dados desacreditados são vendidos para expandir ainda mais a rede infectada.

A instalação da plataforma Stingray com a opção mini-Firewall e o módulo QoE permite proteger a rede contra ataques DoS e DDoS, analisar o tráfego e controlar sobrecargas. Você pode aprender mais sobre os benefícios e outras funcionalidades do sistema de análise profunda de tráfego com os especialistas da VAS Experts.