Ponto de falha da rede

A principal tarefa do Stingray é filtrar o tráfego para fins de classificação e gerenciamento. A tecnologia DPI permite a análise de todos os pacotes que passam por ela até o 7º nível do modelo OSI, em vez de apenas pelos números de porta padrão. A análise comportamental (heurística) do tráfego nos fornece informações sobre aplicativos específicos que não usam cabeçalhos e estruturas de dados predefinidos para a troca de dados.

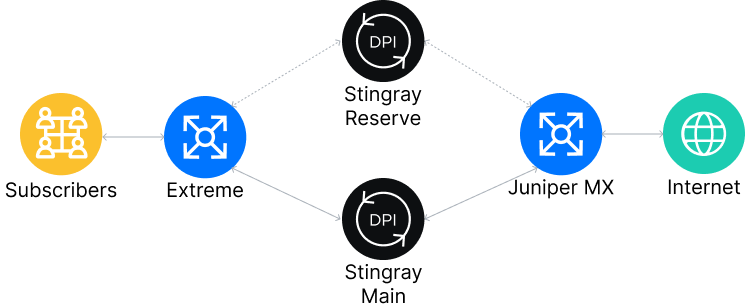

Para implementar todas as funcionalidades que o Stingray pode oferecer, é necessário usar um esquema de conexão “em linha”, no qual o DPI é conectado após o roteador de borda, em linha com o canal externo (uplink) da operadora.

Essa configuração identifica imediatamente o principal ponto de falha da rede: se o dispositivo falhar, a cadeia de tráfego é interrompida e a conexão é perdida. Ao implementar um esquema de espelhamento de tráfego, esse problema é eliminado. Se o Stingray parar de funcionar por algum motivo, a rede perde suas funções, mas continua operando. No entanto, apenas o esquema em linha pode implementar todas as funções do sistema DPI, como priorização, modelagem, notificações e outras, que exigem a filtragem de todo o tráfego.

Nas versões mais recentes do Stingray, os desenvolvedores implementaram um recurso muito relevante para operadoras de telecomunicações e provedores de serviços de Internet: tradução de endereços de rede Carrier-Grade NAT (CG-NAT). Como os dispositivos DPI são projetados para grandes cargas de filtragem de tráfego, o Stingray lida perfeitamente com o recurso CG-NAT. No entanto, entendemos que, se um dispositivo NAT falhar, os usuários não receberão mais endereços de rede e não poderão continuar trabalhando com a rede. Nesse caso, não importa se o Stingray está conectado em linha ou espelhando — o assinante não receberá mais os serviços.

Como garantir a tolerância a falhas

Existem duas maneiras principais de garantir a tolerância a falhas e resolver o problema de falha de comunicação no caso de uma falha do Stingray instalado “em linha”:

- Use um dispositivo DPI Bypass (cobre ou óptico) como parte do sistema, que, no caso de uma falha do servidor Front-End principal ou uma interrupção no link Bypass, conduzirá o tráfego através de si mesmo, garantindo a conectividade sem suportar a função de análise de tráfego.

- Use uma plataforma DPI de backup que filtrará o tráfego em caso de falha da principal.

Dispositivos de bypass

Como um sistema DPI pronto para uso é um complexo de software e hardware, a escolha do equipamento no qual o software é instalado deve ser feita com muito cuidado, especialmente quando se trata de placas de rede. Um dos requisitos obrigatórios para placas de rede usadas em um sistema DPI é a presença de um modo de bypass.

O bypass conecta as interfaces de rede no primeiro nível OSI. Isso significa que, se o servidor perder energia, a conexão entre as portas continuará operando e passando o tráfego sem filtragem, usando a energia de uma bateria de backup, com uma velocidade de comutação para o bypass de aproximadamente 0,5 segundos.

Escolher esta solução para tolerância a falhas priva você de todas as funções de análise e CG-NAT, mas não impede o fluxo de tráfego, o que significa que não interrompe a conexão.

Plataforma DPI de backup

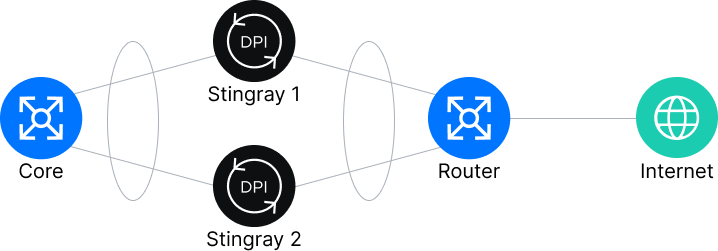

Uma plataforma de backup é um segundo dispositivo idêntico ao primeiro, que assume todas as funções de processamento de tráfego se o primeiro parar de funcionar. O roteamento é configurado no núcleo da rede e no roteador de borda, que é responsável por redirecionar o tráfego caso um dos Stingrays falhe.

O custo da licença para o dispositivo de backup é de apenas 25% do custo do dispositivo principal se ele estiver no modo de espera e não processar tráfego no modo operacional.

Se você instalou um Stingray adicional para tolerância a falhas, a aquisição de uma licença completa permitirá que você configure o balanceamento de carga usando agregação de links (LAG).

O balanceamento de tráfego é realizado selecionando um canal físico pelo remetente do quadro usando um algoritmo específico. Os seguintes algoritmos estão entre os mais comuns e frequentemente usados:

- pelo endereço MAC do remetente ou pelo endereço MAC do destinatário, ou levando em consideração ambos os endereços;

- pelo endereço IP do remetente ou pelo endereço IP do destinatário, ou levando em consideração ambos os endereços;

- pelo número da porta do remetente ou pelo número da porta do destinatário, ou levando em consideração ambas as portas.

Este método permite “matar dois coelhos com uma cajadada só”:

- aumentar a taxa de transferência do sistema DPI, proporcionando assim uma reserva para o crescimento da rede;

- garantir a tolerância a falhas da rede em caso de falha do equipamento Stingray.

Para obter mais informações sobre os recursos funcionais do Stingray e como organizar uma operação tolerante a falhas, entre em contato com os especialistas da VAS Experts, desenvolvedora e fornecedora do sistema de análise de tráfego Stingray.